服務熱線:400-1088-025

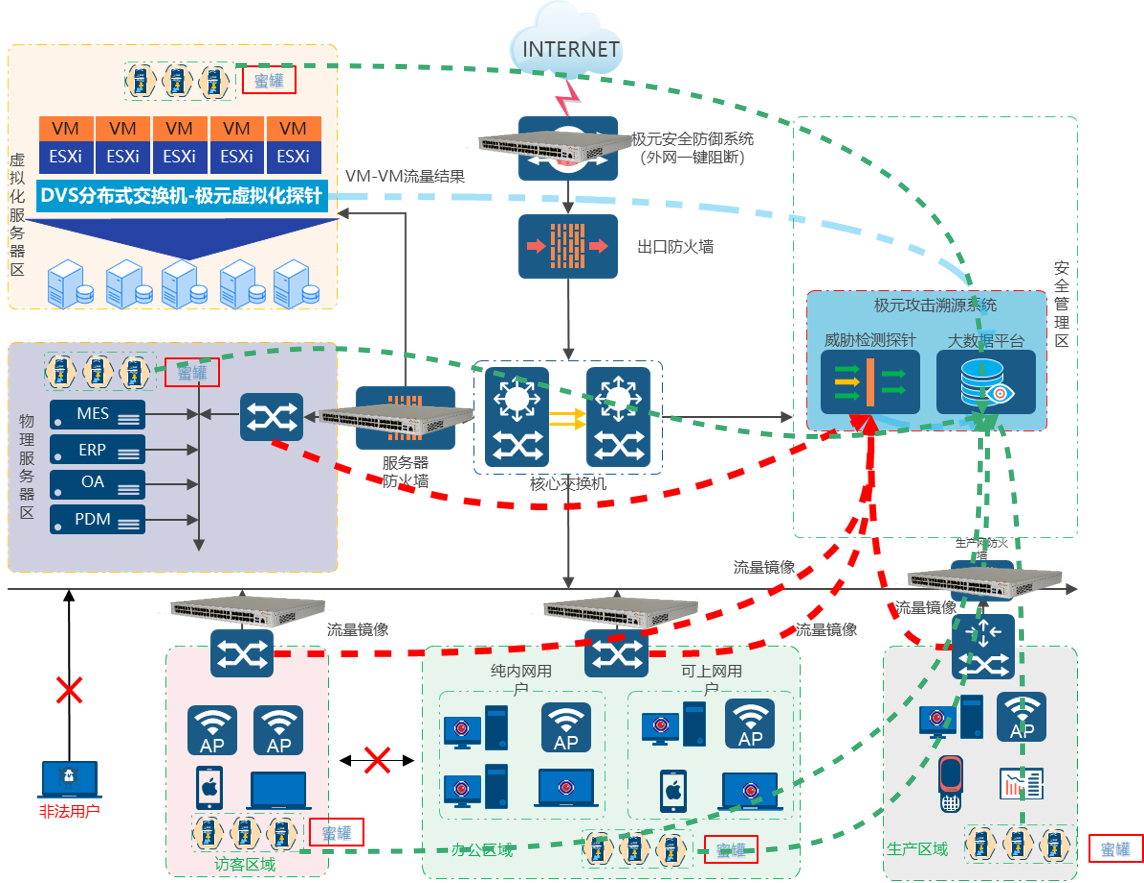

極元攻擊溯源系統(英文名:Oxtrea Threat Traceability System)采用大數據分析技術架構,運用大數據技術匯聚全網安全數據,深度挖掘這些原始數據素材之間的內在關聯,同時整合了可信訪問控制,欺騙式防御等主動防御技術,自動發現、管理與處置安全風險。本系統同時適用于物理架構和虛擬化架構,是一個多架構的南北與東西向安全威脅的整體解決方案。

一、應用場景

自動HVV:自動對攻擊源進行鎖定和攔截,減少紅方對藍方弱點的探測進度,降低藍方防守的壓力。

勒索病毒發現:自動對內網和外網的勒索病毒進行大數據關聯發現、高低交互蜜罐的主動監測。

內網滲透事件發現:對內網的跳板主機進行分析,發現和減少失陷主機對整網造成的危害。

二、技術架構

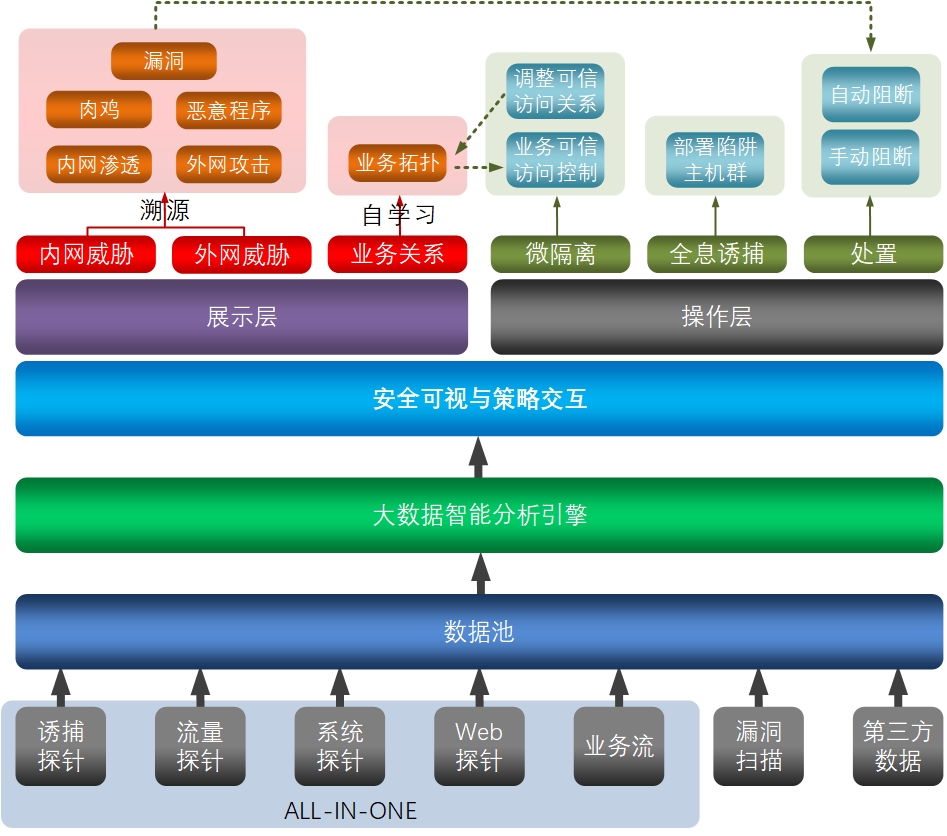

1、整體結構

安全分析引擎:完成威脅檢測、異常發現、攻擊溯源、態勢呈現和聯動響應等功能。

智能學習引擎:完成判別模型、預測模型、關聯模型和學習進化模型的構建。

網絡流量掃描引擎:進行網絡流量處理,資產及業務運維、流量及訪問關系發現。

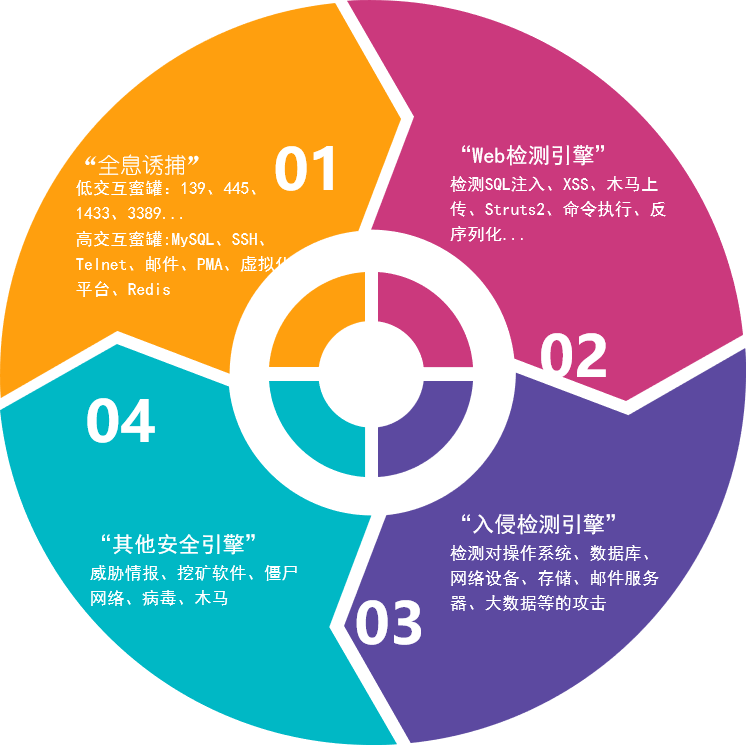

入侵檢測引擎:進行漏洞利用及僵木蠕等各種病毒性威脅攻擊檢測。

Web安全檢測引擎:進行檢測Web攻擊、Webshell檢測。

全息誘捕引擎:進行誘捕、檢測勒索病毒橫向擴散、淪陷主機及僵尸主機。

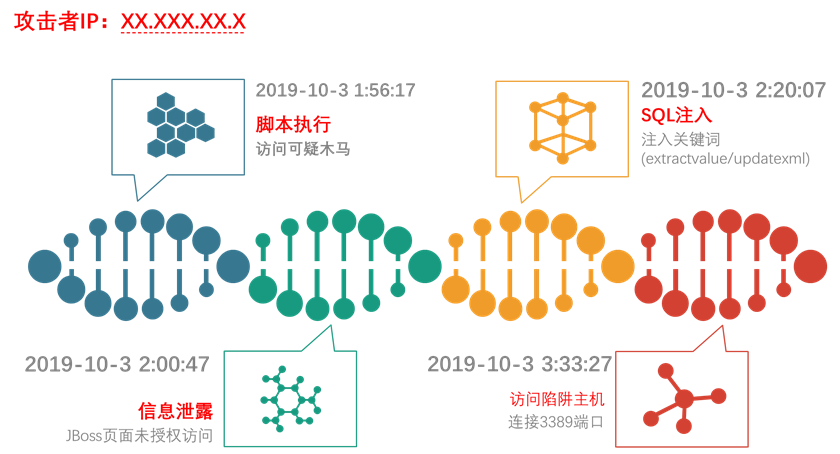

安全威脅往往隱藏在海量數據之中,極元安全溯源系統基于海量進行多維數據的深度挖掘與關聯分析并以線索鏈的方式呈現出來,讓用戶能夠發現安全威脅以及來自于何處,從而迅速的對威脅進行預判及防護。針對攻擊全過程對攻擊者留下的任意線索進行多維關聯合并,繪制出完整的可視化攻擊鏈條。

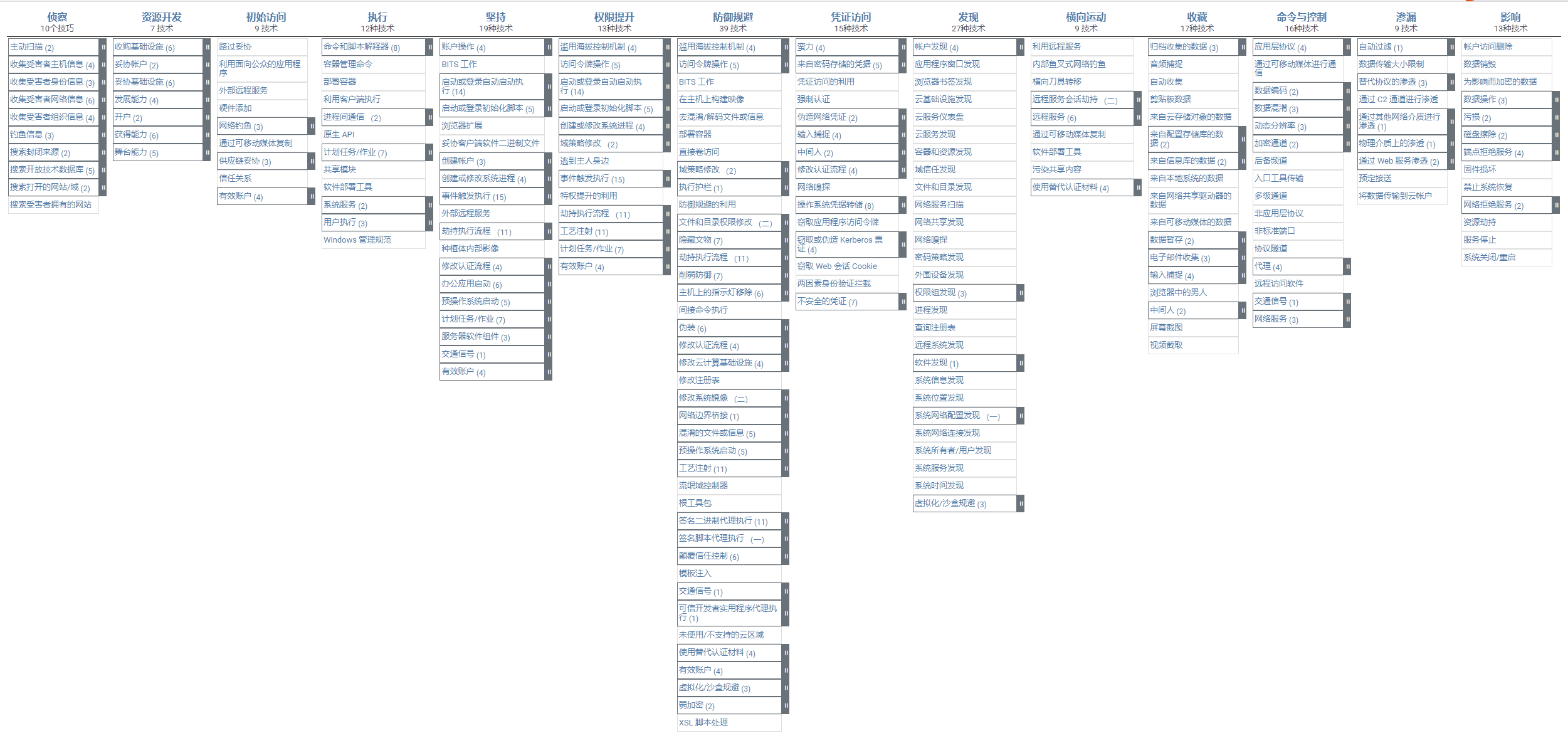

基于ATT&CK攻擊殺傷鏈的事件分析:

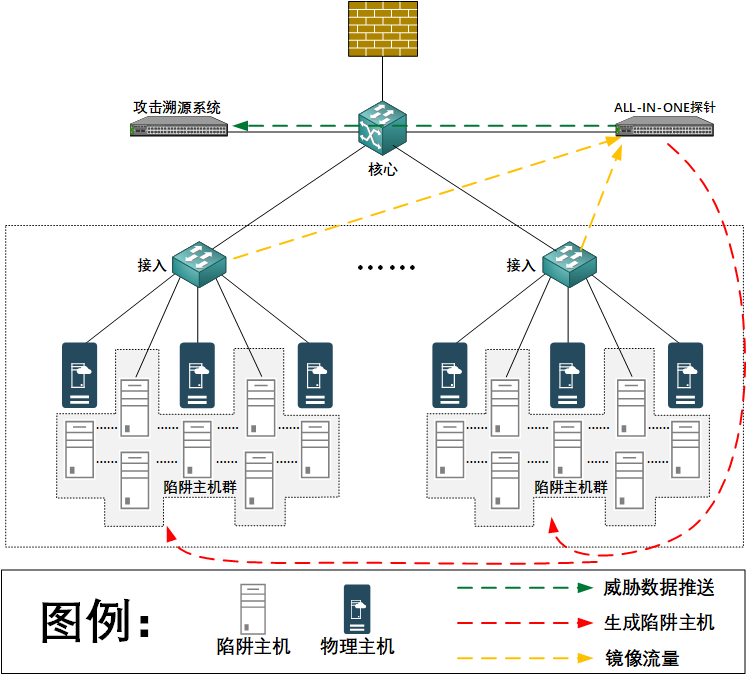

2、全息誘捕

通過在網絡中部署大量的惡意感知邏輯單元,首先通過IP擴張壓縮惡意非法接入空間,拒絕違規內聯。然后通過感知單元進行誘捕網內的惡意行為,如勒索病毒感染、內網掃描等等,當感知到惡意行為后,邏輯單元立即聯動宿主設備對惡意來源進行阻斷并封鎖所有端口并告警,避免攻擊主機去攻擊其它真實主機,從而抵御黑客或者勒索病毒的攻擊。

3、主動攔截

可自動將惡意來源加入黑名單進行封堵,自動保護網絡,大大節省了人工介入分析的工作量。

1、配合極元可信防御系統(Oxtrea SwitchWall),可以對安全問題來源進行單點攔截與阻斷,保證業務連續性。

2、支持與第三方防火墻聯動實現“一鍵斷網”功能。

3、 支持黑洞路由的方式旁路阻斷惡意來源。

4、大屏展示

可提供安全總覽、外部世界、外部世界3D、內部攻擊等多個維度的可視化安全大屏展示。

四、阻斷方式

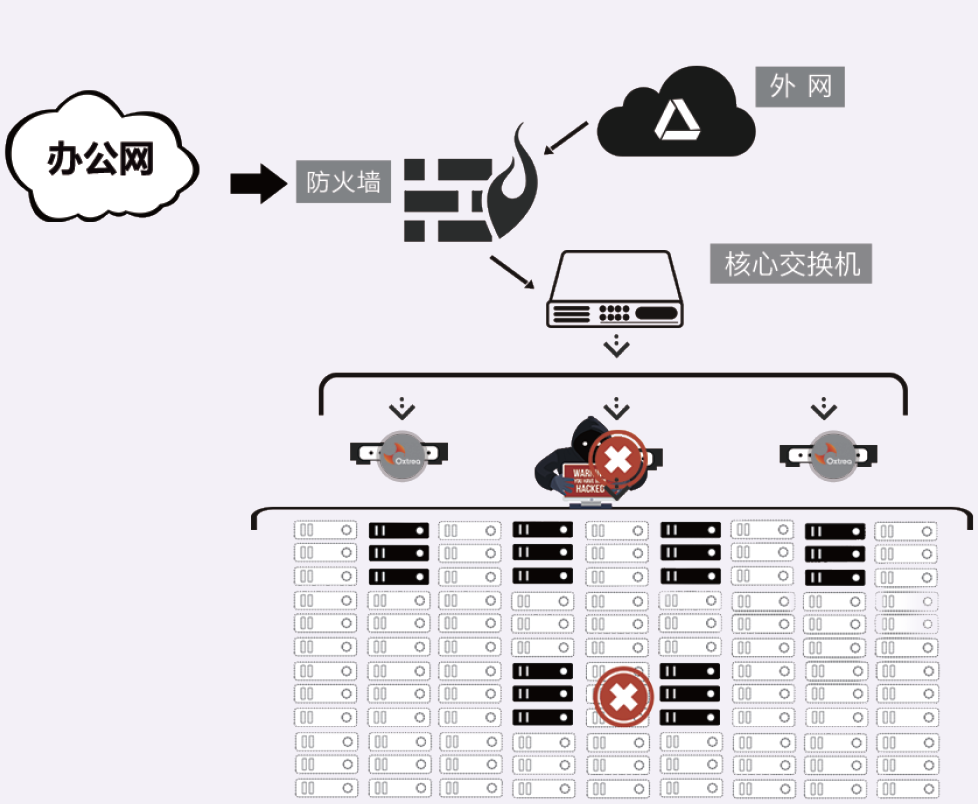

1、互聯網出口阻斷

效果:1) 阻擋外部到內部的攻擊

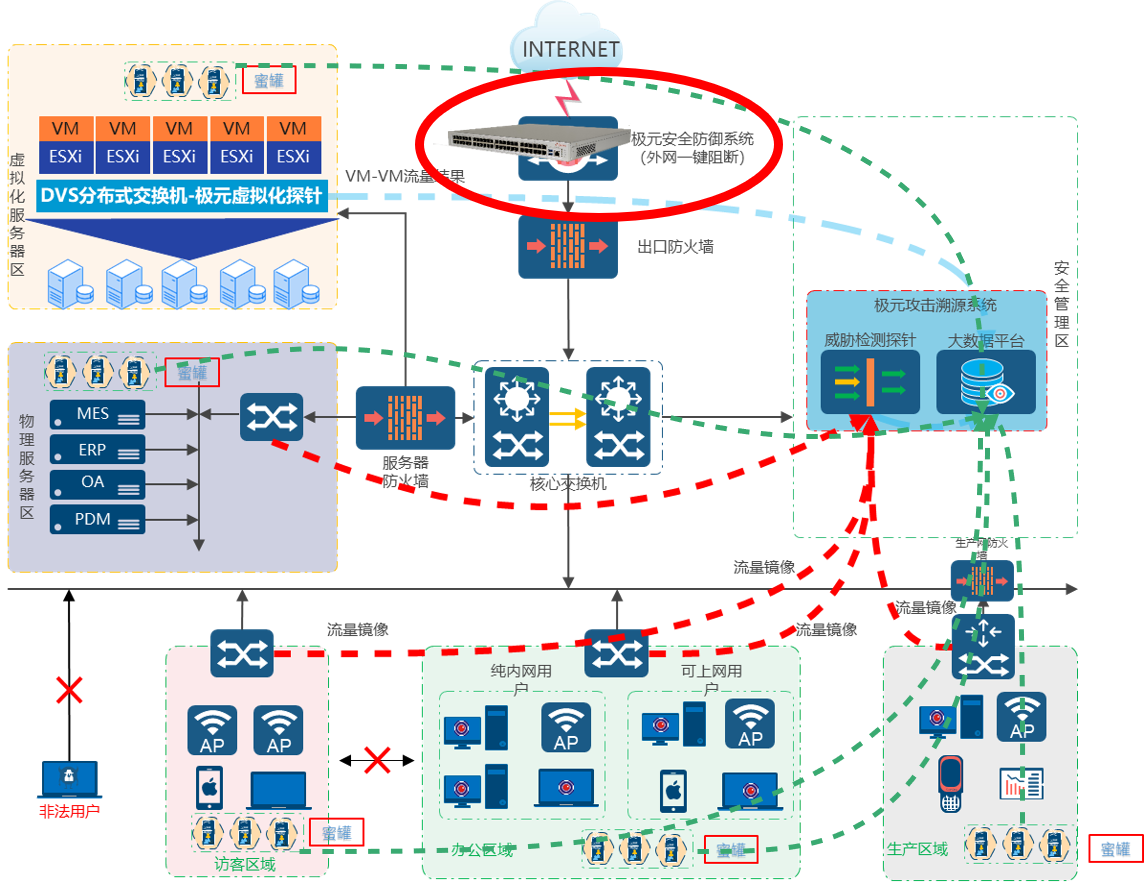

2、數據中心出口阻斷

效果:

1) 阻擋外部到數據中心的攻擊

2) 阻擋辦公網絡到數據中心的攻擊

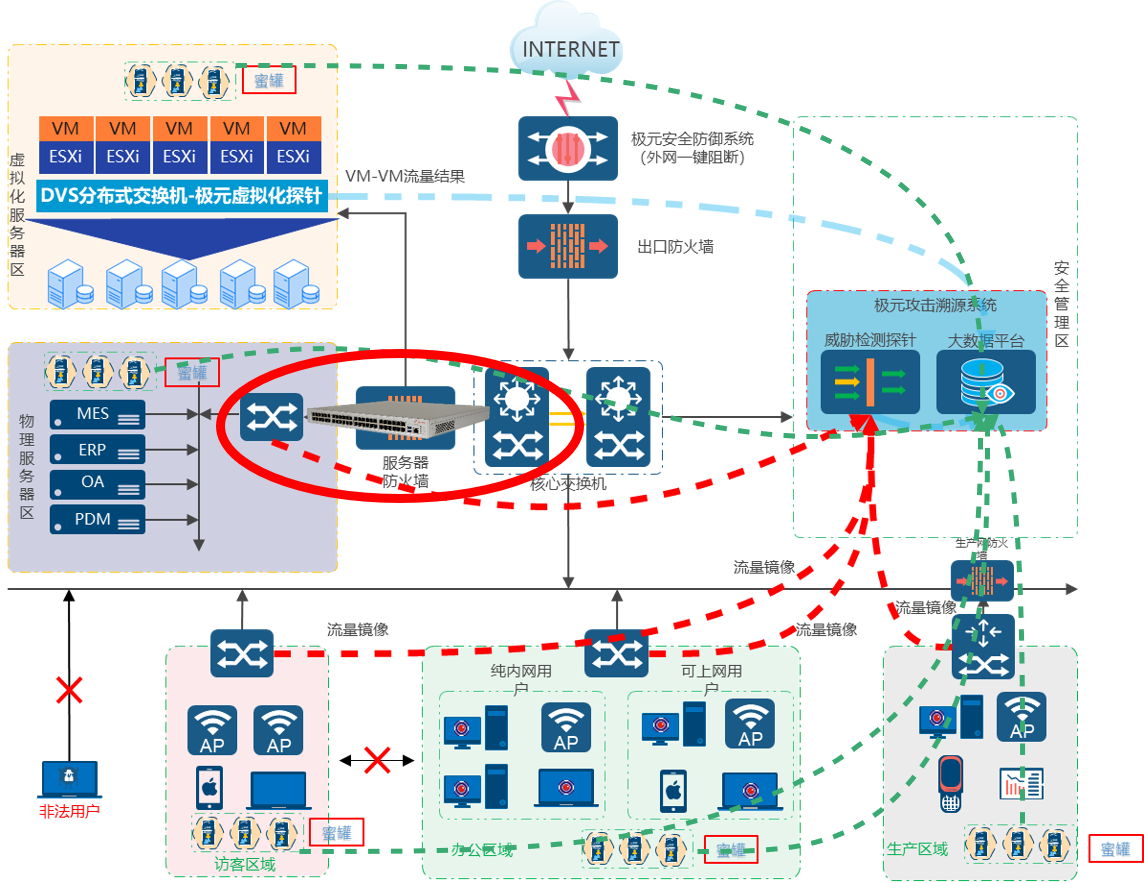

3、分布式阻斷

效果:

1) 阻擋外部內部的攻擊

2) 阻擋內部到內部的攻擊

3) 阻擋辦公網絡到數據中心的攻擊

五、部署方式

物理部署方式

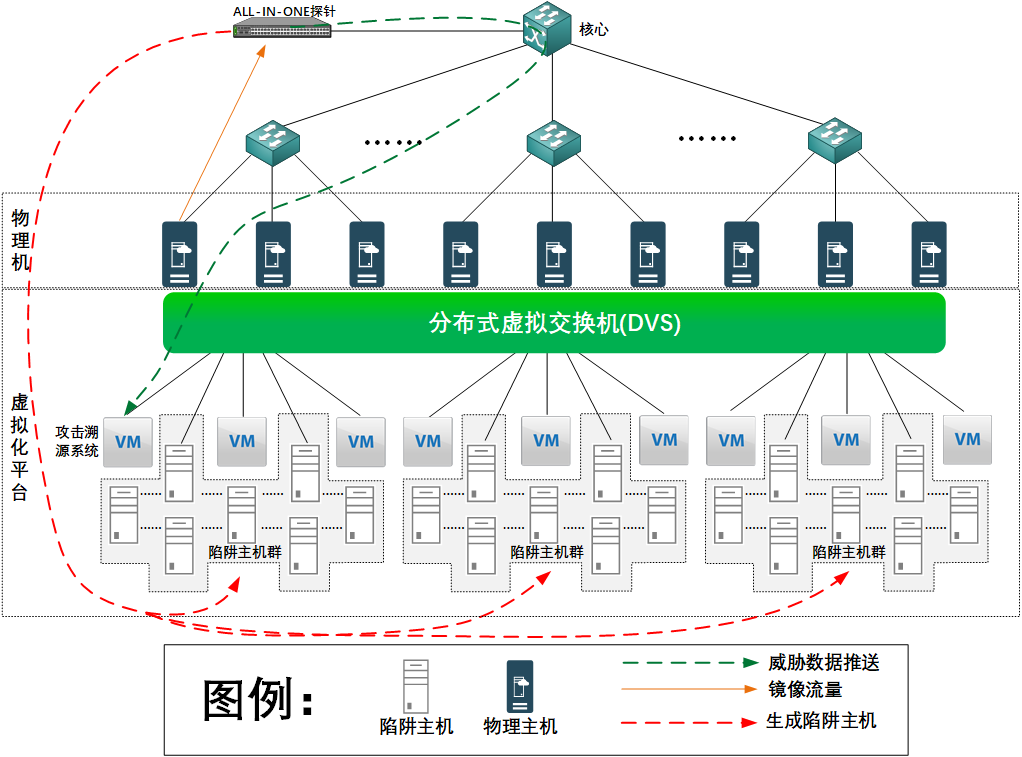

虛擬化部署方式